서론

AWS를 처음 접해본 사람으로서 천천히 교재와 수업자료를 비교해가며 따라가본다.

지난 포스팅에서는 AWS의 뼈대인 VPC 네트워크 환경을 구축해보았다.

이번엔 EC2를 만들어본다.

목표

점프서버 생성후 접속

보안그룹 추가

프라이빗 서버 생성

점프서버에서 프라이빗 서버로 접속.

1. 점프서버

네트워크에 다양한 리소스를 생성한 뒤에는 해당 리소스에 외부로부터 접속해서 리소스에 대한 설정을 수행한다.

이때 리소스로의 접속은 제한된 관리자만 수행할 수 있어야 한다.

하지만 그런 설정을 모든 리소스에 수행하기란 매우 어려우며 설정이 누락될 가능성도 높다.

따라서 모든 리소스에 접속할 수 있는 입구인 점프서버를 준비하고, 해당 서버를 경유해야만 각 리소스에 접속할 수 있는 방식을 많이 사용한다.

점프 서버는 EC2를 이용해 구축할 수 있다.

EC2는 가상 서버로 CPU, 메모리, 디스크 등이 제공되며 리눅스나 윈도우 등의 OS를 설치할 수 있다.

점프 서버 자체는 목적한 리소스로의 통로 이외의 용도는 없다.

따라서 성능이 낮아도 되며 OS도 특별히 가리지 않는다.

점프 서버가 왜 필요한가?

보안 관리의 효율성과 안전성을 높이기 위해서이다.

만약 내부의 모든 서버가 각각 관리자 접속을 허용한다면, 서버가 늘어날수록 보안 설정(방화벽)을 관리하기가 매우 어려워집니다. 설정 누락으로 인한 보안 사고 위험도 커집니다.

이를 해결하기 위해 '점프 서버' 라는 단일 진입점을 만듭니다.

- 관리자는 오직 점프 서버에만 접속할 수 있습니다.

- 내부 서버들은 오직 점프 서버에서의 접근만 허용합니다.

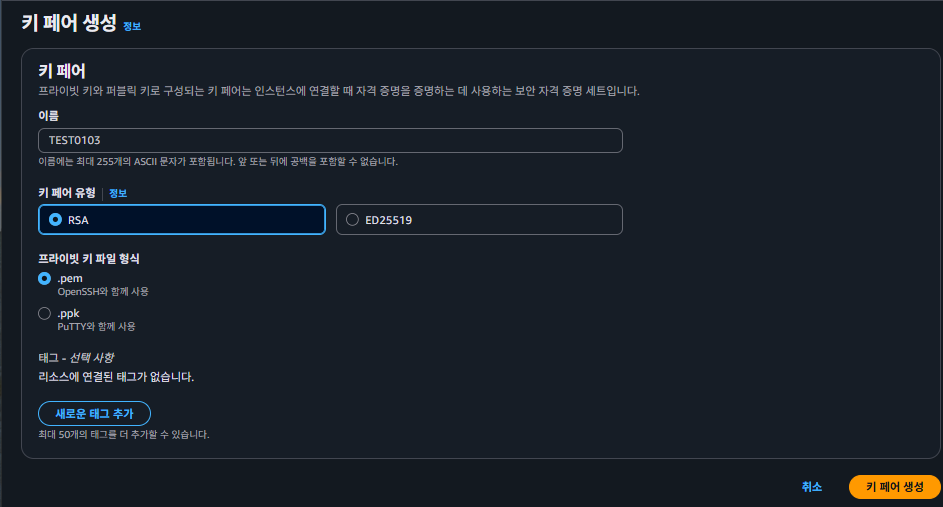

2. SSH 접속에 필요한 키 페어 준비

고유한 이름으로 이름을 생성한다.

PuTTY라는 오픈소스 ssh 클라이언트를 사용할 경우 .ppk형식을 이용한다.

윈도우에서는 .pem 형식을 사용하자.

(나중에 PuTTY 관련 포스팅 할 예정이다)

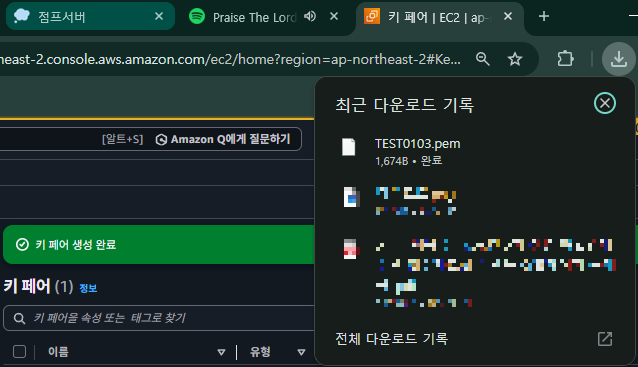

키페어 생성을 누르면 다운로드가 된다.

키페어는 한번 생성 되기 때문에 다운로드한 비밀 키를 잃어버리는 경우에는 키 페어를 새롭게 만든 뒤 기존 서버의 공개 키를 바꾸어야 하므로 주의해야한다.

3. 점프 서버 생성

점프서버는 EC2 인스턴스로 생성한다.

이름을 정해주자.

인스턴스 유형을 t3.micro로 선택하고

키페어를 위에서 생성했던 키페어로 선택해주자.

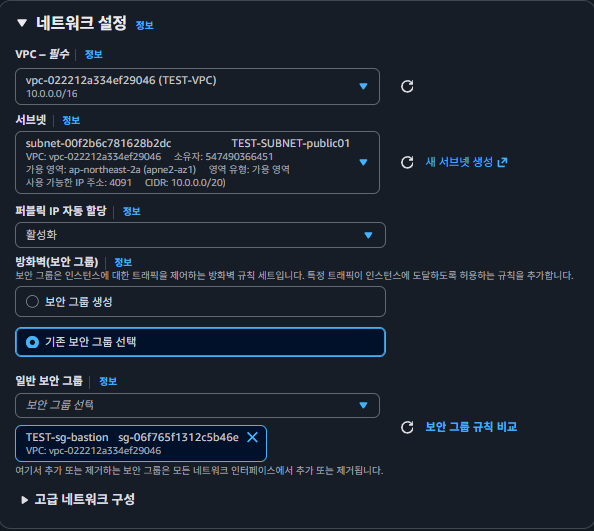

여기 설정이 중요하다.

- VPC 선택에서 만들었던 VPC로 선택.

- 서브넷은 public01.

- 퍼블릭 IP 자동 할당.

- 보안그룹은 기존 보안그룹 선택으로 바꾸고 네트워크 구축때 만든 보안그룹 (22번)을 추가해준다.

인스턴스 생성완료.

4. 접속 확인

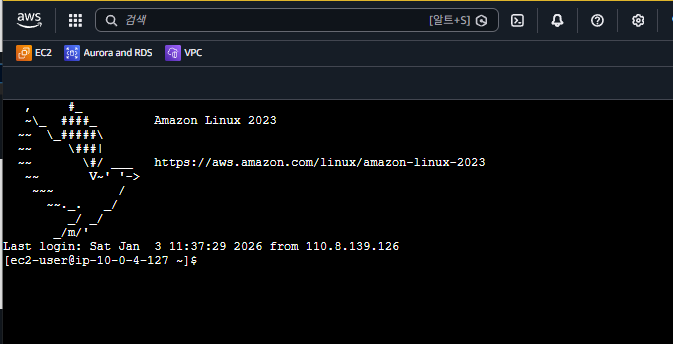

AWS EC2 인스턴스를 웹에서 바로 연결을 해서 들어가보자.

접속 완료.

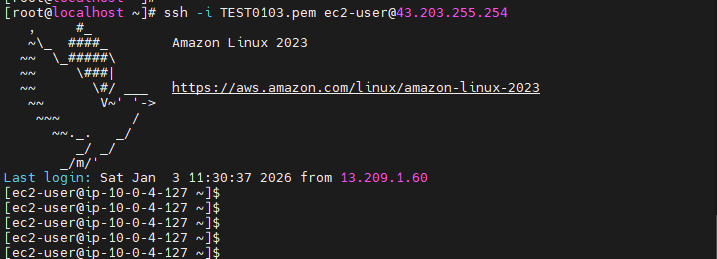

여기서 내 리눅스 서버 A ( 모박엑스텀 이용) 에서 지금 만든 인스턴스로 SSH 접속을 시도해보자.

수월한 환경을 위해서 모바엑스텀을 이용했다.

다운로드 된 키를 먼저 공유 한다.

ssh -i TEST0103.pem ec2-user@43.203.255.254

퍼블릭 IP 주소로 접속을 시도했는데 거부가 된다.

키 파일 권한이 너무 개방되어 있어서 보안상 위험하다고 판단해 접속이 거부가 되는 거라고 한다.

chmod 400 TEST0103.pem

권한 변경 명령어로 키파일 권한을 수정해주자.

다시 접속!

비둘기가 뜨면서 접속 완료가 되었다.

5. private 인스턴스 생성 및 점프서버 연결 보안그룹 추가

프라이빗 인스턴스를 하나더 만들자.

이름은 TEST-private로 생성한다.

위 그림 이외에는 첫 인스턴스를 만들때와 똑같이 설정해준다.

- 키페어는 기존에 다운로드 돼 있던 걸로 연결해도 된다.

- VPC 선택 중요!

- 서브넷은 private01로 선택

- 기존 보안 그룹선택 후 default로 설정해주자. ( public01 인스턴스에도 똑같이 default 보안그룹을 설정해줘야된다 )

5-1. 퍼블릭 , 프라이빗 서로 연결을 해주기 위해 보안그룹 default 추가.

보안 그룹 default 추가.

6. 점프 서버 -> 프라이빗 서버로 접속.

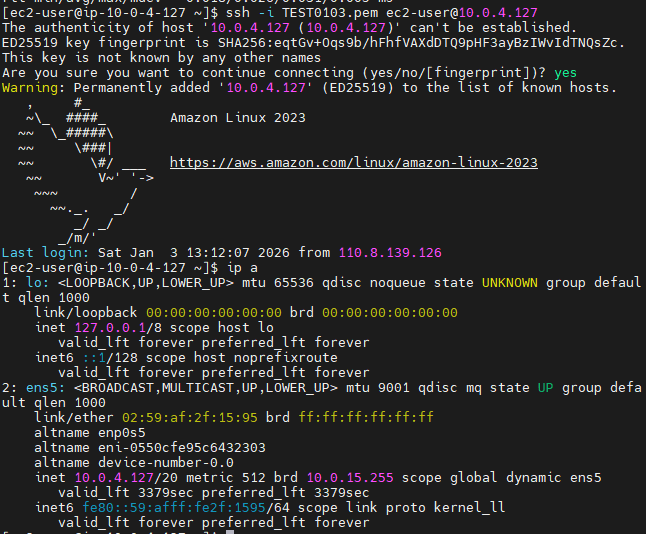

6-1. 모바엑스텀으로 점프서버 접속 후 프라이빗 서버로 접속.

점프서버 퍼블릭 IP 입력

Use private key에서 생성한 키페어 넣어주자.

로그인 아이디 : ec2-user 입력.

점프서버 접속 완료.

이제 여기서 프라이빗 서버로 접속하자.

프라이빗 서버 IP로 접속을 해야된다.

우선 핑테스트 후 ssh -i TEST0103.pem ec2-user@10.0.4.127 으로 접속하자.

점프서버에서 프라이빗 서버로 접속 완료.

'AWS' 카테고리의 다른 글

| AWS DMS Cross-Region 마이그레이션 실습_ [ AWS ] (0) | 2026.01.14 |

|---|---|

| 데이터 베이스 생성_[ AWS ] (0) | 2026.01.10 |

| 로드 밸런서_[ AWS ] (0) | 2026.01.10 |

| 가상 네트워크(VPC) 수동 구축_[ AWS ] (1) | 2026.01.03 |