서론

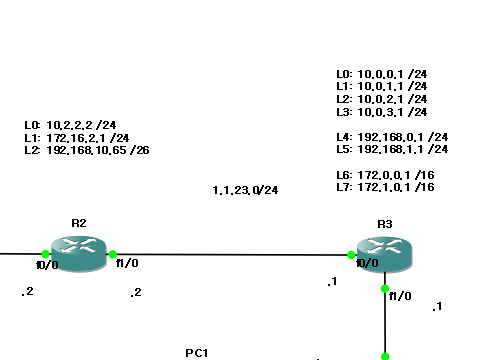

GNS3 환경에서 구축했다.

각 라우터 인터페이스 아이피는 할당되어있는 상태이다.

Loopback(루프백)주소를 적용하고 라우팅 보안 실습에 대해서 알아본다.

목표

루프백 주소 적용 , 루프백 주소를 이용한 통신 연결,

passive-interface 적용 결과 , RIP보안 라우팅 정보인증 실습을 성공적으로 눈으로 확인하는 것.

1. 루프백 주소 적용

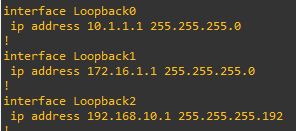

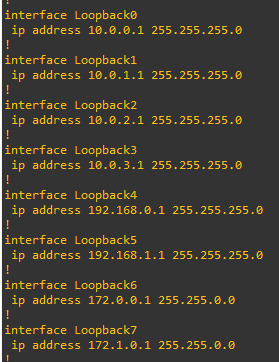

각 라우터 장비에 루프백 주소를 입력한다.

루프백 주소 입력 예시

R1(config)#int loopback 0

R1(config-if)#ip add 10.1.1.1 255.255.255.0*** /26 /16 을 확인하고 루프백 주소 입력시 착오없이 입력해야된다.

1-2 루프백 주소 적용 후 네트워크 광고를 적용.

직전 포스팅 글에서 network 1.0.0.0의 네트워크를 광고하면서

각 장비에 version2 와 no auto-summary가 이미 적용이 되어있는 상태이다.

https://ohohtani.tistory.com/21

RIP 기초. 동적 라우팅 실습_GNS3

서론GNS3 환경에서 구축했다.각 라우터 인터페이스 아이피는 할당되어있는 상태이다.RIP, 동적 라우팅을 적용해보자. 목표RIP를 통해 내부에서의 서로의 대역을 자동으로 학습하고 통신을 정상화

ohohtani.tistory.com

이미 설정되어있는 것들을 제외하고 추가된 루프백 주소의 새로운 네트워크 대역을 추가한다.

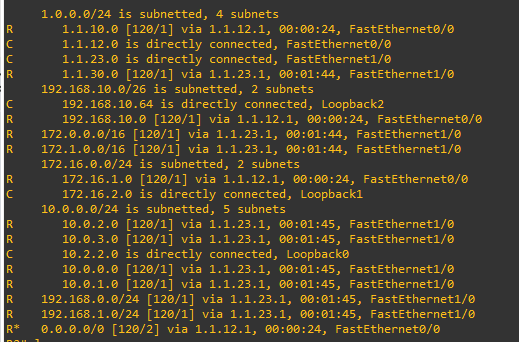

1-3 RIP 라우팅 프로토콜 설정 완료 및 전체 네트워크 연결 검증

루프백 주소와 다양한 서브넷을 정확히 광고하기 위해 version 2 , no auto-summary를 공통 적용.

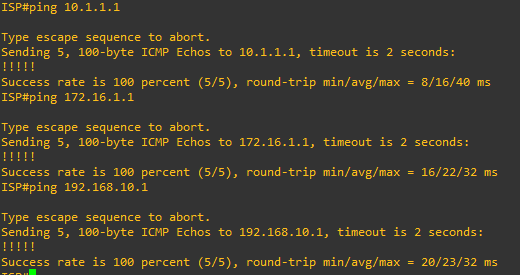

RIP 설정이 완료된 후 R1 라우터를 출발지로 하여 네트워크 내의 모든 주요 목적지에 연결성을 테스트 했고,

모든 라우터가 서로의 모든 네트워크 경로를 성공적으로 학습하고 있다.

2. Passive-interface 적용 및 확인

실습 내용 : R3이 가진 모든 루프백 네트워크 경로 정보를 R2로 보내지 못하게 차단하여,

R2와 R1이 R3의 경로를 모르게 만든다.

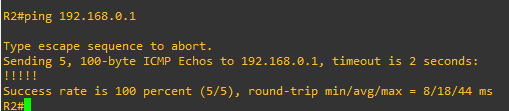

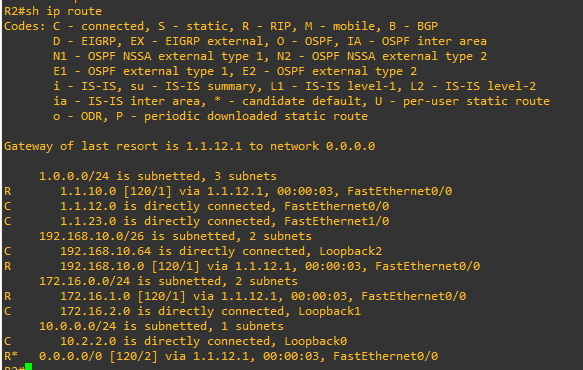

2-1 통신 상태 확인

R2에서 R3으로 루프백 주소로 핑이 성공하는지 다시 확인해본다.

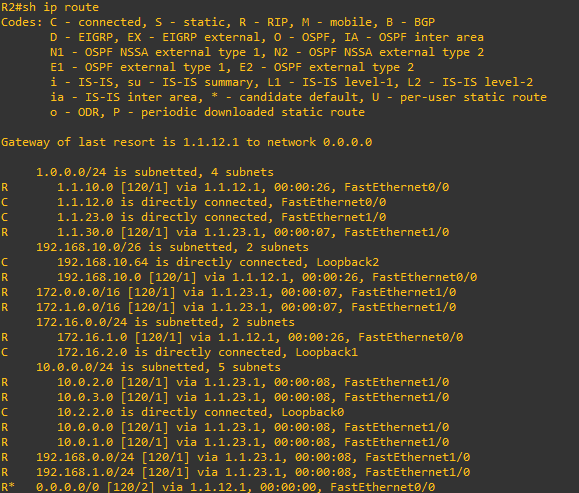

2-2 R3에 passive-interface 적용

R3(config)#router rip

R3(config-router)#passive-interface f0/0 -> R2 방향 인터페이스

*** 적용을 빠르게 보고 싶다면 clear ip route * 명령어를 써도 된다.

R3 경로가 보이지 않는걸 확인 할 수 있다.

당연히 경로를 알 수 없기에 핑 연결도 실패한다.

2-3 R3에 no passive-interface f0/0 적용

R3(config)#router rip

R3(config-router)#no passive-interface f0/0 -> 차단 해제

3. RIP MD5 인증 설정

실습내용 : R1과 ISP가 서로 라우팅 정보를 주고 받을 때 ** cisco ** 라는 비밀번호를 서로 아는 경우에만 허용한다.

3-1 R1 설정 및 ISP 설정

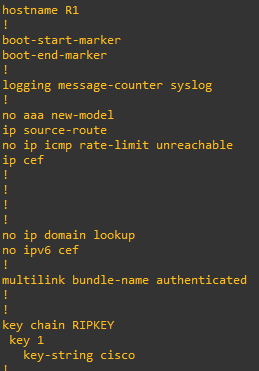

R1 설정

R1(config)#key chain RIPKEY ! 1. 열쇠 꾸러미 이름 정하기 (이름은 달라도 됨)

R1(config-keychain)#key 1 ! 2. 열쇠 번호 (상대방과 같아야 함)

R1(config-keychain-key)#key-string cisco ! 3. 진짜 암호 (대소문자까지 완벽히 같아야 함)

R1(config-keychain-key)#exit

R1(config-keychain)#exit

R1(config)#interface f0/0 ! 4. ISP와 연결된 인터페이스로 이동

R1(config-if)#ip rip authentication key-chain RIPKEY ! 5. 인증에 쓸 키체인 지정

R1(config-if)#ip rip authentication mode md5 ! 6. 암호화 방식(MD5) 지정

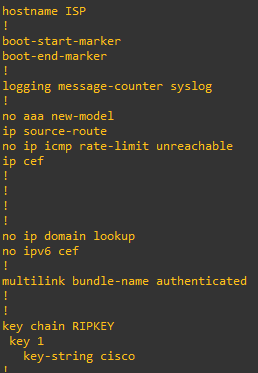

ISP 설정

ISP(config)#key chain RIPKEY

ISP(config-keychain)#key 1 ! R1과 같은 1번 키

ISP(config-keychain-key)#key-string cisco ! R1과 같은 암호 'cisco'

ISP(config-keychain-key)#exit

ISP(config-keychain)#exit

ISP(config)#interface f1/0 ! R1과 연결된 인터페이스로 이동

ISP(config-if)#ip rip authentication key-chain RIPKEY

ISP(config-if)#ip rip authentication mode md5

3-2 MD5 키 설정에서 하나라도 서로 다르게 된다면 연결이 되지 않는다.

ISP 에서 기존 설정 key-string cisco 에서 key-string cisco123 로 변경하고서 연결 상태를 확인해봤다.

당연히 설정이 다르기 때문에 인증이 되지 않고 연결에 실패하는걸 확인할 수 있다.

** 궁금하신 부분 댓글 남겨주시면 아는 선에서 최대한 빠르게 답변 남겨드리겠습니다.

** 틀린 부분 있을시 댓글로 남겨주시면 더 공부하겠습니다.

'Network' 카테고리의 다른 글

| VTP 모드 기초 정리_GNS3 (1) | 2025.12.17 |

|---|---|

| PBR 실습 기초_GNS3 (0) | 2025.12.04 |

| RIP 기초. 동적 라우팅 실습_GNS3 (0) | 2025.11.19 |

| ACL 기본 차단 / 허용 실습(4)_Kali_GNS3 (0) | 2025.11.08 |

| ACL 기본 차단 / 허용 실습(3)_HTTP허용_GNS3 (0) | 2025.11.06 |