서론

GNS3 환경에서 구축했고 네트워크 구성도는

모든 통신(외부망까지)이 정상적으로 연결이 되어있는 상태에서 시작했다.

*** R1 , R2 에 static ip rotue , 각 포트 아이피 설정을 제외한 기존 standard ACL은 삭제한다.***

목표

특정 서비스 정밀제어

kali(공격자) 를 이용해서 R1 포트 스캔 및 ICMP 테스팅

R1(방어자)의 ICMP 차단

kali(공격자) 정찰

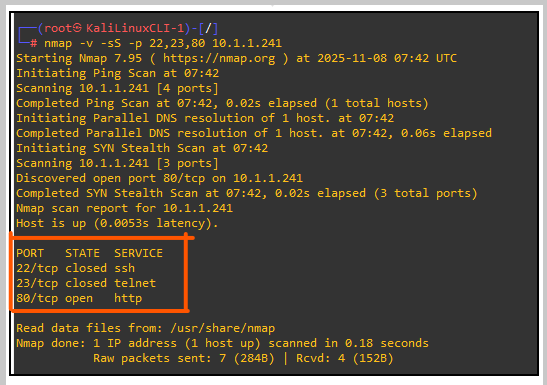

┌──(root㉿KaliLinuxCLI-1)-[/]

└─# nmap -v -sS -p 22,23,80 10.1.1.241

-> R2에게 22번,23번,80번 포트가 열려 있는지 몰래 확인했다.

추가설명 : 현재 R2 장비는 켜져있고 네트워크게 연결되어있다.

이전 작업으로 인해 현재 80번 포트가 열려있다. 즉, 이 R2는 웹서버를 운영중이고, 외부에서 접속이 가능하다.

22/tcp closed ssh , 23/tcp closed telnet >>> SSH와 텔넷 서비스는 현재 사용하고 있지 않거나 닫혀있다는 것을 볼 수 있다.

kali(공격자) ICMP 테스팅

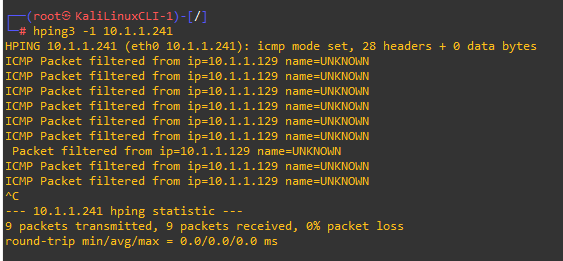

┌──(root㉿KaliLinuxCLI-1)-[/]

└─# hping3 -1 10.1.1.241

-> kali(공격자)가 R2에게 ICMP 패킷을 보내는 명령어

추가설명 : 현재 방어 설정이 되어 있지 않은 R2이다. R2는 여전히 공격자의 정찰에 노출되어있다.

총 10개를 보냈고, 10개 모두 응답을 받았다.

R2(방어자)의 대응

R1(config)#ip access-list extended BLOCK_KALI

R1(config-ext-nacl)# deny icmp host 10.1.1.190 any echo

R1(config-ext-nacl)#deny icmp host 10.1.1.190 any echo-reply

R1(config-ext-nacl)#permit ip any any추가설명 : kali(공격자)가 보내는 ping 요청과 ping 응답을 모두 차단하는 규칙이 정상적으로 만들어졌다.

이 규칙이 실제로 작동할려면 다음으로 인터페이스에 적용을 해야된다.

R1(config)#int f1/0

R1(config-if)#ip access-group BLOCK_KALI in추가설명 : kali(공격자)와 연결된 인터페이스를 확인 후 적용한다.

검증

R1에 적용된 ACL이 정상적으로 적용되어 kali의 ping 공격이 완벽하게 차단되고 있다.

filtered(필터링됨, 차단됨) 메시지가 뜨는걸 볼 수 있다.

'Network' 카테고리의 다른 글

| RIP 기초(2). Loopback 적용 및 라우팅 보안 실습_GNS3 (0) | 2025.11.22 |

|---|---|

| RIP 기초. 동적 라우팅 실습_GNS3 (0) | 2025.11.19 |

| ACL 기본 차단 / 허용 실습(3)_HTTP허용_GNS3 (0) | 2025.11.06 |

| ACL 기본 차단 / 허용 실습(2)_GNS3 (0) | 2025.11.06 |

| ACL 기본 차단 / 허용 실습_GNS3 (0) | 2025.11.06 |