서론

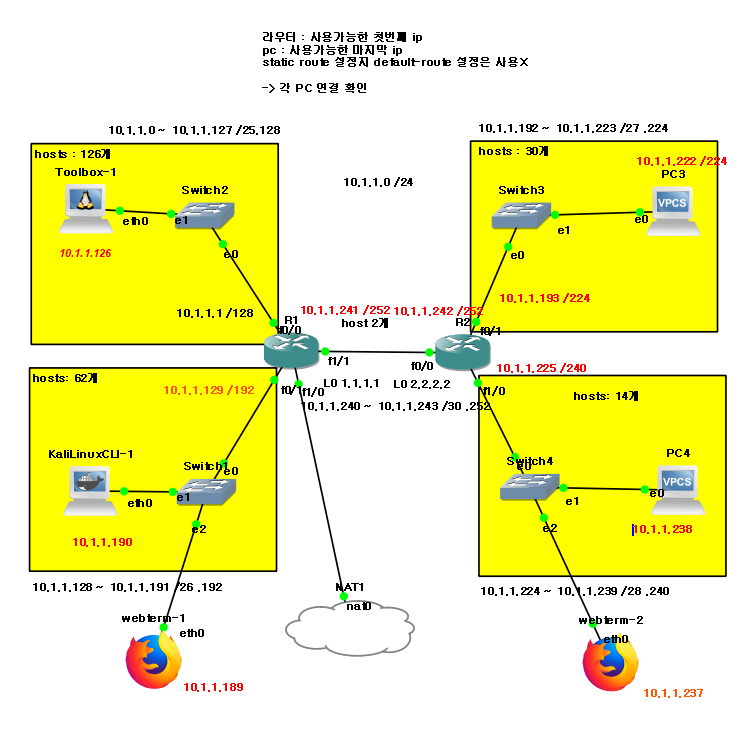

GNS3 환경에서 구축했고 네트워크 구성도는

모든 통신(외부망까지)이 정상적으로 연결이 되어있는 상태에서 시작했다.

*** R1 , R2 에 static ip rotue , 각 포트 아이피 설정을 제외한 기존 standard ACL은 삭제한다.***

목표

Extended ACL을 생성하여 특정 호스트(10.1.1.242)만 차단하고, 그 외의 모든 트래픽은 허용하는 규칙을 적용한다.

R2 트래픽 차단

Extended ACL 생성 및 R2( 10.1.1.242) 트래픽 차단

- R2 에서 R1으로 오는 모든 트래픽 차단한다.

R1(config)#ip access-list extended BLOCK_R2

R1(config-ext-nacl)#deny ip hos 10.1.1.242 any

R1(config-ext-nacl)#permit ip any any

인터페이스 적용

인터페이스 적용

- R2와 연결된 인터페이스의 inbound 방향에 적용한다.

R1(config)# interface f1/1

R1(config-if)# ip access-group BLOCK_R2 in

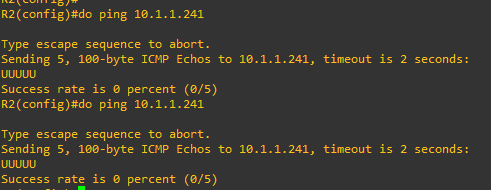

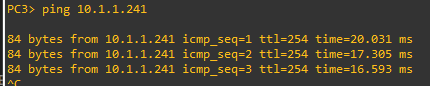

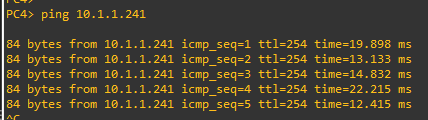

검증

- R2에서 R1으로 ping을 시도하여 차단되는지 확인한다.

- 다른장비(pc 등)에서 R1으로 ping을 시도하여 허용되는지 확인한다.

** 궁금하신 부분 댓글 남겨주시면 아는 선에서 최대한 빠르게 답변 남겨드리겠습니다.

** 틀린 부분 있을시 댓글로 남겨주시면 더 공부하겠습니다.

'Network' 카테고리의 다른 글

| RIP 기초(2). Loopback 적용 및 라우팅 보안 실습_GNS3 (0) | 2025.11.22 |

|---|---|

| RIP 기초. 동적 라우팅 실습_GNS3 (0) | 2025.11.19 |

| ACL 기본 차단 / 허용 실습(4)_Kali_GNS3 (0) | 2025.11.08 |

| ACL 기본 차단 / 허용 실습(3)_HTTP허용_GNS3 (0) | 2025.11.06 |

| ACL 기본 차단 / 허용 실습(2)_GNS3 (0) | 2025.11.06 |